产品世界

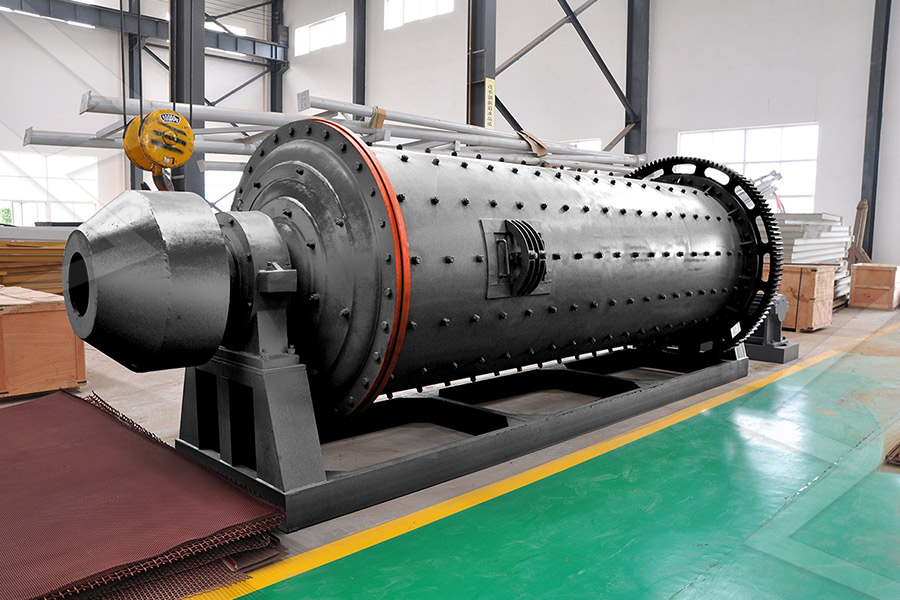

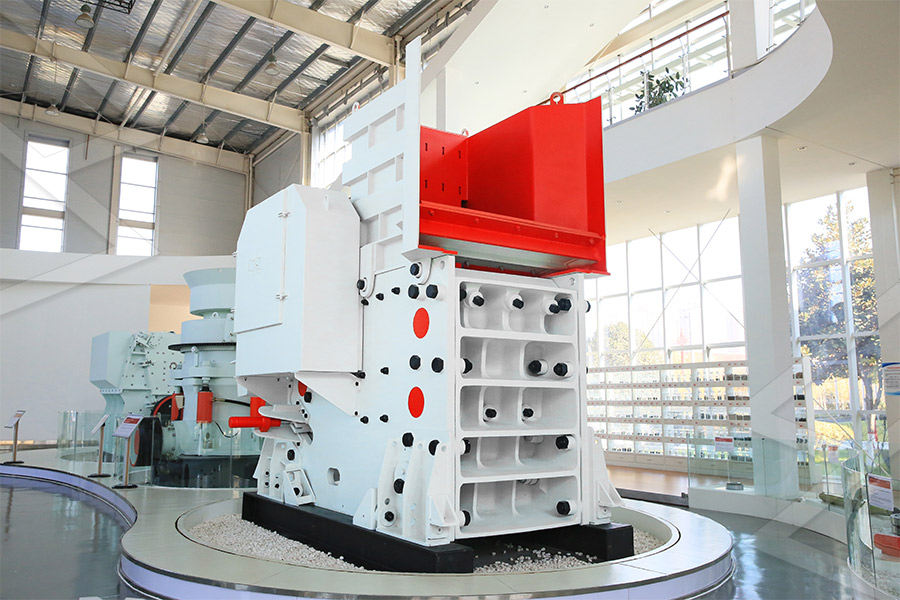

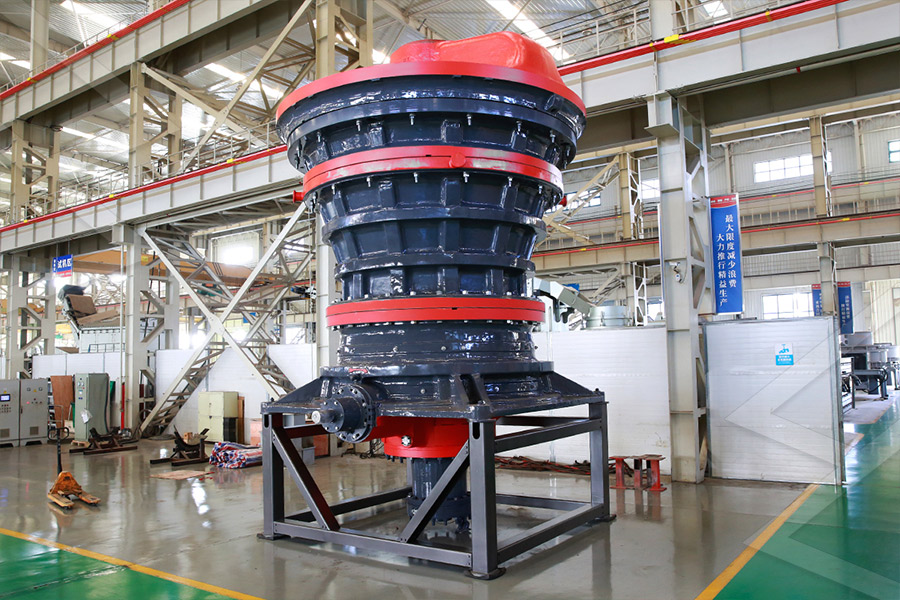

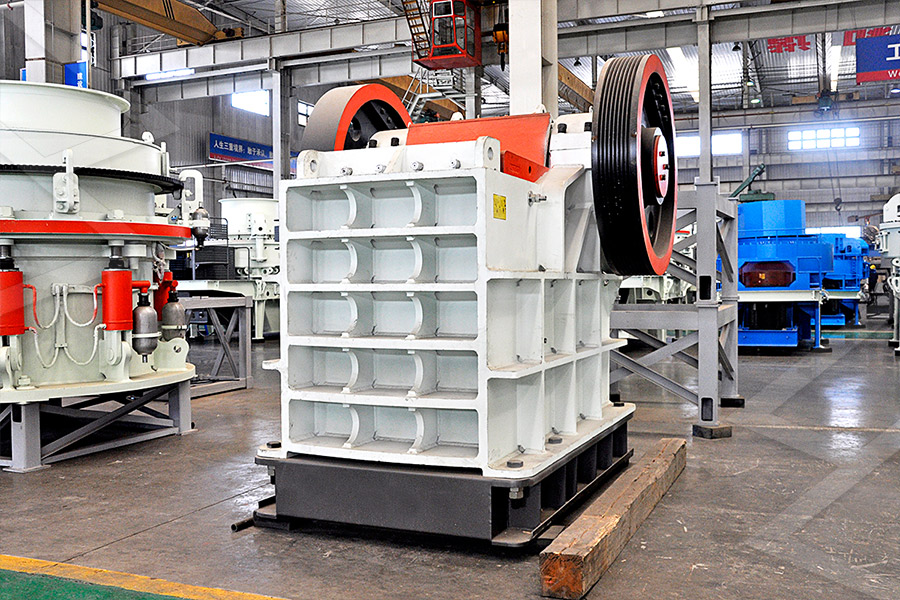

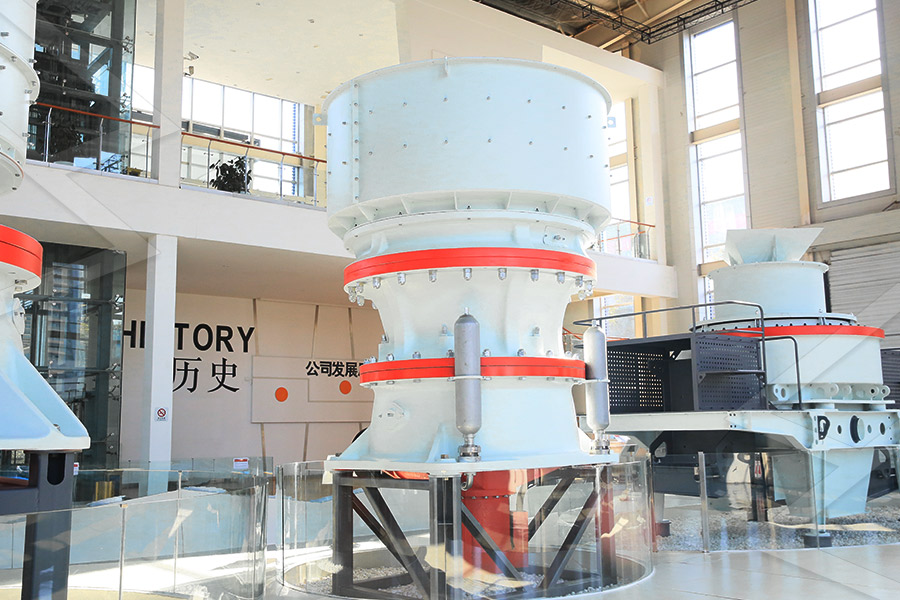

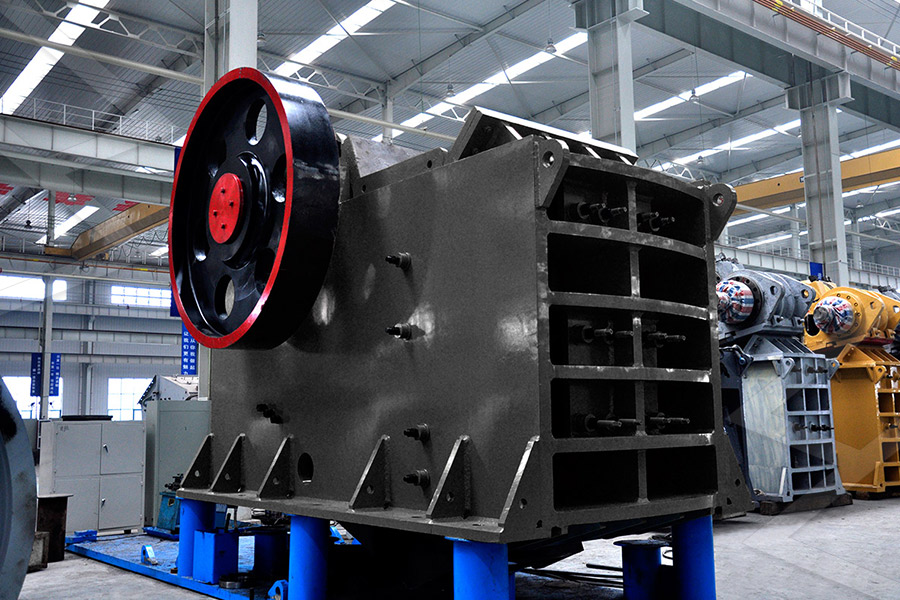

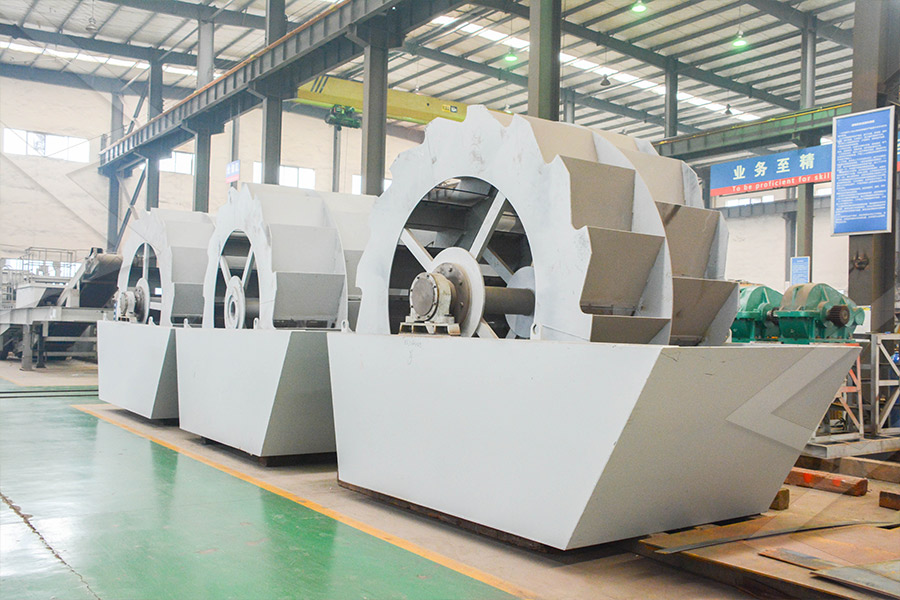

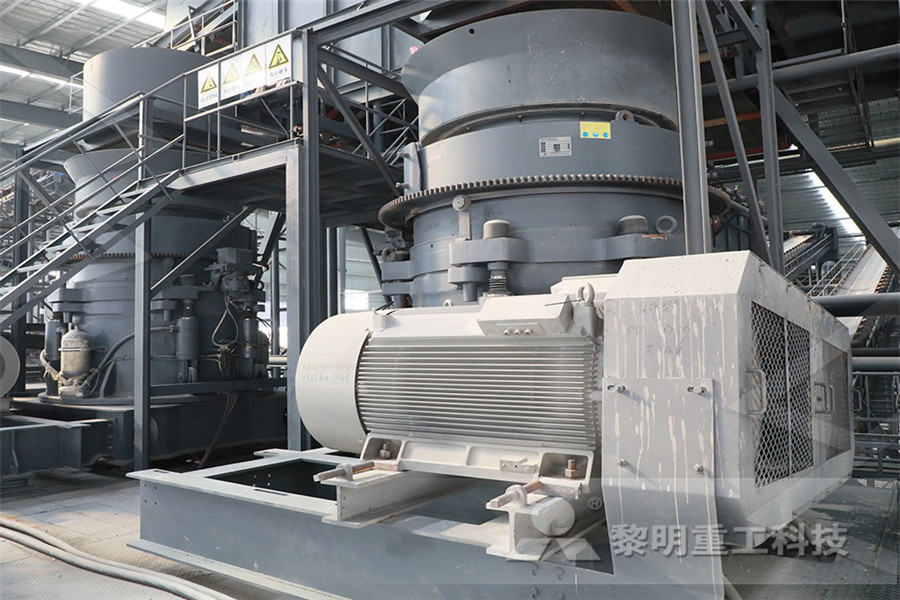

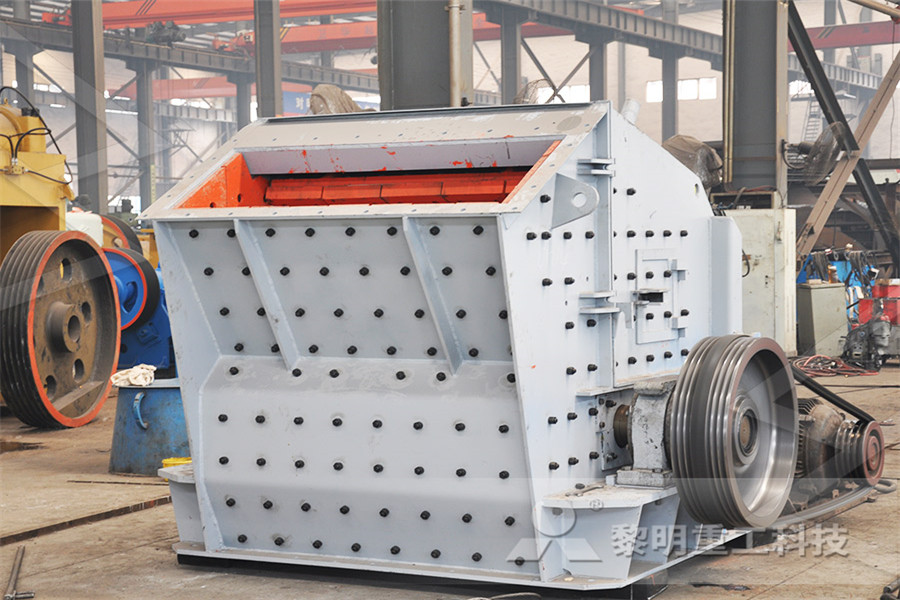

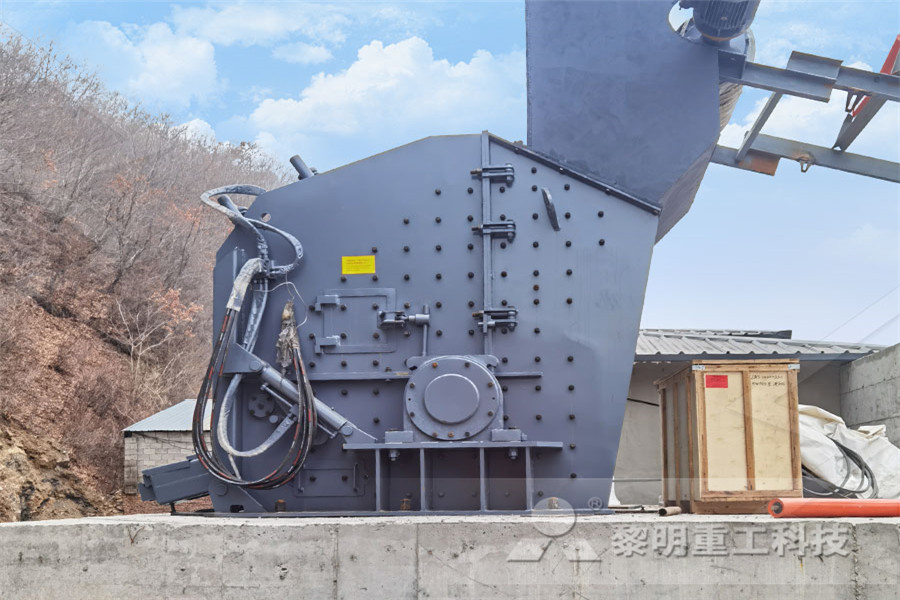

产品系列完备,打通粗碎、中碎、细碎和超细碎作业

VSI家族与VU骨料优化系统共担精品机制砂制备重任

访问控制设备

2022-07-10T13:07:11+00:00

2022-07-10T13:07:11+00:00

什么是网络访问控制设备(NAC)? 宇麦科技

2023年8月14日 NAC的定义 网络访问控制设备(NAC)是一种基于网络安全技术的解决方案,旨在保护企业的网络免受未经授权的访问和入侵行为。 NAC系统通过验证用户身份 2022年7月19日 DevSecOps 已定义的访问控制 访问控制是安全领域的基本元素,可确定谁可以在怎样的情况下访问特定的数据、应用和资源。 如同钥匙和预先批准的来宾列表保 什么是访问控制? Microsoft 安全

什么是网络访问控制? VMware 词汇表 CN

网络访问控制是将未经授权的用户和设备排除于专有网络之外的行为。允许企业之外的某些设备或用户偶尔访问网络的企业可使用网络访问控制确保这些设备满足公司的安全合规性 2024年1月18日 FortiNAC 是一种零信任访问解决方案,可监督和保护连接到企业网络的所有数字资产,包括从 IT、IoT、OT/ICS 到 IoMT 等各种设备。FortiNAC 通过网络访问控 高级网络访问控制 (NAC) 解决方案和安全 Fortinet

【网络干货】网络安全之NAC(网络访问控制)技术详解

2020年4月23日 网络工程师笔记 给大家推荐一个公众号“网络工程师笔记”,每天更新网络知识,网络工程师必备公众号。 后台回复“资料”,领取华为HCNA/HCNP/HCIE培训所有资料 下面进行今天的正题: 一、8021x 认 访问控制概述 项目 2023/11/08 15 个参与者 适用于: Windows 11, Windows 10, Windows Server 2022, Windows Server 2019, Windows Server 2016 反馈 本文内容 Windows 版本 访问控制概述 Windows Security Microsoft Learn

访问控制 Cloud Adoption Framework Microsoft Learn

2023年7月11日 组织应制定以下类型的访问控制策略: 完整统一。 在整个技术堆栈中严格应用安全原则。 足够灵活,可满足组织的需求。 此图说明了组织对于多项工作负载、多 2024年1月18日 概述 FortiNAC 是一种零信任访问解决方案,可监督和保护连接到企业网络的所有数字资产,包括从 IT、IoT、OT/ICS 到 IoMT 等各种设备。 FortiNAC 通过网络访问控制增强 Fortinet Security Fabric,提供对连接到网络的所有设备的可见性、控制和自动响应。 FortiNAC 可防范物 高级网络访问控制 (NAC) 解决方案和安全 Fortinet

【网络干货】网络安全之NAC(网络访问控制)技术详解

2020年4月23日 8021x 协议是一种基于端口的网络接入控制协议。 “基于端口的网络接入控制”是指,在局域网接入设备的端口这一级,对所接入的用户设备通过认证来控制对网络资源的访问。 如图所示, 8021x 系统为典 2023年4月3日 访问控制列表(ACL)是计算机网络中重要的安全机制之一,用于限制网络中用户、进程或设备的访问权限。 ACL可以在路由器、交换机和防火墙等网络设备上实现,通过配置不同的访问规则,实现对网络 IT知识百科:什么是访问控制列表ACL? 知乎

什么是网络访问控制设备(NAC)? 宇麦科技

2023年8月14日 网络访问控制设备(Network Access Control,NAC)是一种用于保护企业网络免受非授权访问和内部威胁的安全解决方案。NAC系统通过管理和控制用户、设备和流量的访问权限,确保只有经过授权的用户和设备能够接入和使用企业网络资源。本文将详细探讨NAC的定义、原理、功能和实施的重要性。访问控制是给出一套方法,将系统中的所有功能标识出来,组织起来,托管起来,将所有的数据组织起来标识出来托管起来, 然后提供一个简单的唯一的接口,这个接口的一端是应用系统一端是权限引擎。权限引擎所回答的只是:谁是否对某资源具有实施 某个动作(运动、计算)的权限。返回的 访问控制百度百科

智安网络丨解读等保20:工控系统安全如何应对新要求 知乎

2021年12月7日 一、等保20对工业控制系统的安全扩展要求 除了安全通用要求,等保20对工业控制系统提出了安全扩展要求,以适用工业控制的特有技术和应用场景特点,如下图。 其中,安全扩展的特殊要求包括: 物理和环境安全: 增加了对室外控制设备的安全防 2021年4月1日 访问控制旨在通过身份标识、身份验证和授权来允许,拒绝,限制和撤销对资源的访问。在讨论数据访问管理时,我们必须先把物理访问和逻辑访问弄明白。物理访问是指建筑物,设备和文档,而逻辑访问是指计算机或系统访访问控制相关概念及常见模型 知乎

什么是网络接入控制(NAC)?为什么需要NAC? 华为

2021年10月9日 什么是网络接入控制(NAC)? NAC网络安全解决方案从用户角度考虑内部网络安全,通过对接入用户进行安全控制,提供“端到端”的安全保证。 借助于NAC方案,实现“只有合法的用户、安全的终端才可以接入网络”,隔离非法、不安全的用户和终端,或者仅允许他们访问受限的资源。2021年12月22日 防火墙是位于两个(或多个)网络间,实行网络间访问或控制的一组组件集合之硬件或软件。隔离网络,制定出不同区域之间的访问控制策略来控制不同信任程度区域间传送的数据流。类型: 1)网络层(数据包过滤型)防火墙 2)应用层防火墙 3)代理服务防火墙【网络安全】常见的网路安全设备及功能作用总结 知乎

网络访问控制列表ACL(读懂这篇就基本够了,后面有配置

2021年12月12日 一、访问控制列表是什么? 访问控制列表(ACL)是一种基于包过滤的访问控制技术,它可以根据设定的条件对接口上的数据包进行过滤,允许其通过或丢弃。访问控制列表被广泛地应用于路由器和三层交换机,借助于访问控制列表,可以有效地控制用户对网络的访问,从而较大程度地保障网络安全。2023年7月24日 31测评项a a) 应保证跨越边界的访问和数据流通过边界设备提供的受控接口进行通信; 对照网络拓扑图,查看网络边界处包括内部划分的各区域边界处,是否部署访问控制设备;核查安全管理员是否对这些设备具有管理权限;登录设备核查设备是否指定端口 测等保20——安全区域边界CSDN博客

「网络安全」安全设备篇(防火墙、IDS、IPS的区别UTM

2019年12月9日 「网络安全」安全设备篇(4)——防火墙、IDS、IPS的区别 简介:前面三篇文章,针对防火墙、IDS、IPS做了详细介绍,具体内容这里不再赘述,感兴趣的小伙伴可以去看看哦。概念不同防火墙和IPS属于访问控制类产品,而IDS属于审计类产品。我们 2020年4月18日 边界防护相关要求项针对边界安全准入、准出的相关安全策略,条款a)要求边界要有访问控制设备,并明确边界设备物理端口,跨越边界的访问和数据流仅能通过指定的设备端口进行数据通信,条款b、c)要求通过技术手段和管理措施对“非法接入”、“非法外联” 网络安全等级保护安全区域边界 FreeBuf网络安全行业门户

IT知识百科:什么是访问控制列表ACL? 知乎

2023年3月30日 访问控制列表(ACL)是计算机网络中重要的安全机制之一,用于限制网络中用户、进程或设备的访问权限。 ACL可以在路由器、交换机和防火墙等网络设备上实现,通过配置不同的访问规则,实现对网络资源的控制和保护。2024年1月2日 防火墙标准检查表 应按用户和系统之间的允许访问规则,决定允许或拒绝用户对受控系统进行资源访问,控制粒度为单个用户,并限制具有拨号访问权限的用户数量 安全检查表 网络安全 网络安全 管理机构 "名称: " "(单位系统负责人) "负责人: " " "办公 防火墙访问控制、安全审计、网络设备防护检查表CSDN博客

物联网安全:访问控制 常给自己加个油 博客园

2021年1月22日 物联网安全:访问控制 在物联网系统中,访问控制(Access Control)是对用户合法使用资源的认证和控制,简单说就是根据相关授权,控制对特定资源的访问,从而防止一些非法用户的非法访问或者合法用户的不正当使用,以确保整个系统资源能够被合理正当 2019年1月29日 访问控制可以分为物理访问控制和逻辑访问控制两个层次: 物理访问控制即符合规定标准的用户、设备 、门、安全环境等方面的要求。逻辑访问控制则是通过各种网络、权限等层面进行实现的。实现策略 主要功能: 防止黑客进入受保护的网络 科普 l 网络安全之访问控制 知乎

工控安全入门之攻与防 FreeBuf网络安全行业门户

2019年12月6日 1)网络边界加强防护网络边界可部署访问控制设备,对需要远程访问的工控系统增加白名单的控制策略,仅开放需要的端口地址,如关闭Telnet等不必要端口。 2)安全漏洞加强管理 定期对工控系统进行漏洞扫描,对关键漏洞的修补制定跟踪计划。2023年4月11日 支持动态访问控制的每个域必须有足够的运行受支持 Windows 版本的域控制器,以支持来自运行受支持 Windows 或 Windows Server 版本的所有设备的身份验证。 运行受支持 Windows 版本的设备或没有通过使用声明或复合识别保护资源的设备,应当对动态访问控制禁用 Kerberos 协议支持。动态访问控制概述 Microsoft Learn

PCIe访问控制服务(ACS) 阿里云开发者社区

2022年11月9日 PCIe各组件对ACS访问控制功能的需求,或者说ACS各访问控制能力适用的PCIe组件范围,如下表所示: 表1 ACS访问控制能力的适用范围 表注: 考虑到开启了VF的单Function设备本质上表现与多Function设备无异,ACS也可以应用于具备SRIOV能力的单Function设备。2021年7月8日 2访问控制 访问控制技术是指通过技术措施防止对网络资源进行未授权的访问,从而使计算机系统在合法的范围内使用。在基础网络层面,访问控制主要是通过在网络边界及各网络区域间部署访问控制设备(例如网闸、防火墙等)实现的。网络安全等级保护之安全区域边界 知乎

详细了解RBAC(RoleBased Access Control) 知乎专栏

2023年10月25日 有效的访问控制是在不给用户造成摩擦的情况下保护网络安全的任何方法。 虽然RBAC仍然是限制访问的常用方法,但您可能需要考虑其他选项。 基于属性的访问控制(ABAC)、访问控制列表(ACL)和基于策略的访问控制(PBAC)是三种选择。2019年7月17日 13 网络访问控制设备 不可控 对应要求: 应避免将重要网络区域部署在边界处,重要网络区域与其他网络区域之间应采取可靠的技术隔离手段。 判例内容: 互联网边界访问控制设备无管理权限,且无其他边界防护措施的,难以保证边界防护的 等保20标准执行之高风险判定(通信网络篇)南京财经大学

安全区域边界 知乎

2021年6月25日 安全区域边界 d) 应限制无线网络的使用,保证无线网络通过受控的边界设备接入内部网络。 a) 应在网络边界或区域之间根据访问控制策略设置访问控制规则,默认情况下除允许通信外受控接口拒绝所有通信; 应基于五元组进行配置访问控制策略。 e) 应对 2013年3月29日 访问控制策略是网络安全防范和保护的主要策略,其任务是保证网络资源不被非法使用和非法访问。 各种网络安全策略必须相互配合才能真正起到保护作用,而访问控制是保证网络安全最重要的核心策略之一。 访问控制策略包括入网访问控制策略、操作权限 什么是访问控制策略服务器访问策略是什么CSDN博客

什么是网络访问控制? VMware 词汇表 CN

网络访问控制是将未经授权的用户和设备排除于专有网络之外的行为。允许企业之外的某些设备或用户偶尔访问网络的企业可使用网络访问控制确保这些设备满足公司的安全合规性法规。使用非公司设备访问公司网络要想获得更多认可,企业需要特别关注网络安全性,包括允许访问的人员或设备。2023年7月11日 组织应制定以下类型的访问控制策略: 完整统一。 在整个技术堆栈中严格应用安全原则。 足够灵活,可满足组织的需求。 此图说明了组织对于多项工作负载、多个云、各种业务敏感级别以及人员和设备同时访问的访问控制策略必须考虑的所有不同元素。访问控制 Cloud Adoption Framework Microsoft Learn

什么是ACL?如何使用ACL? 华为 Huawei Wireless

2021年10月9日 访问控制列表ACL(Access Control List)是由一条或多条规则组成的集合。 所谓规则,是指描述报文匹配条件的判断语句,这些条件可以是报文的源地址、目的地址、端口号等。 ACL本质上是一种报文过滤器,规则是过滤器的滤芯。 设备基于这些规则进行 2021年2月20日 a)应在网络边界或区域之间根据访问控制策略设置访问控制规则,默认情况下除允许通信外受控接口拒绝所有通信; 1)应核查在网络边界或区域之间是否部署访问控制设备,是否启用访问控制策略 2)应核查设备的访问控制策略是否为白名单机制,仅允许授权 等保测评之安全区域边界应采取技术措施对网络行为进行分析

All In One第5章 身份与访问管理 知乎

2020年12月10日 身份管理(Identify Managment,IdM) 使用不同产品对用户自动化的身份标识、身份验证和授权。 不局限于用户账户管理、访问控制、密码管理、单点登录功能、管理用户账户的权限和特权以及设计和监控上述所有项 身份管理解决方案和产品: 1目录 2021年12月12日 遵循标准 安全通用要求+工业控制系统扩展要求 关注要点 1关注工业控制系统的边界防护,包括:与其它系统间需采用单向的技术隔离手段;系统内安全域间的隔离;边界防护失效报警。 2关注控制设备的本质安全,包括:上线前的安全性检测;若条件许 等级保护20深度解读之工业控制系统扩展要求 知乎

第7章 访问控制技术原理与应用 知乎

2022年10月30日 15、网络访问控制应用参考 网络访问控制:通过一定技术手段实现网络资源操作限制,使得用户只能访问所规定的的资源 网络访问控制实现方式: 1、网络通信连接控制 利用防火墙、路由器、网关等实现,将这些设备放在两个不同的通信网络的连接处,使 2024年1月18日 概述 FortiNAC 是一种零信任访问解决方案,可监督和保护连接到企业网络的所有数字资产,包括从 IT、IoT、OT/ICS 到 IoMT 等各种设备。 FortiNAC 通过网络访问控制增强 Fortinet Security Fabric,提供对连接到网络的所有设备的可见性、控制和自动响应。 FortiNAC 可防范物 高级网络访问控制 (NAC) 解决方案和安全 Fortinet

【网络干货】网络安全之NAC(网络访问控制)技术详解

2020年4月23日 8021x 协议是一种基于端口的网络接入控制协议。 “基于端口的网络接入控制”是指,在局域网接入设备的端口这一级,对所接入的用户设备通过认证来控制对网络资源的访问。 如图所示, 8021x 系统为典 2023年4月3日 访问控制列表(ACL)是计算机网络中重要的安全机制之一,用于限制网络中用户、进程或设备的访问权限。 ACL可以在路由器、交换机和防火墙等网络设备上实现,通过配置不同的访问规则,实现对网络 IT知识百科:什么是访问控制列表ACL? 知乎

什么是网络访问控制设备(NAC)? 宇麦科技

2023年8月14日 网络访问控制设备(Network Access Control,NAC)是一种用于保护企业网络免受非授权访问和内部威胁的安全解决方案。NAC系统通过管理和控制用户、设备和流量的访问权限,确保只有经过授权的用户和设备能够接入和使用企业网络资源。本文将详细探讨NAC的定义、原理、功能和实施的重要性。访问控制是给出一套方法,将系统中的所有功能标识出来,组织起来,托管起来,将所有的数据组织起来标识出来托管起来, 然后提供一个简单的唯一的接口,这个接口的一端是应用系统一端是权限引擎。权限引擎所回答的只是:谁是否对某资源具有实施 某个动作(运动、计算)的权限。返回的 访问控制百度百科

智安网络丨解读等保20:工控系统安全如何应对新要求 知乎

2021年12月7日 一、等保20对工业控制系统的安全扩展要求 除了安全通用要求,等保20对工业控制系统提出了安全扩展要求,以适用工业控制的特有技术和应用场景特点,如下图。 其中,安全扩展的特殊要求包括: 物理和环境安全: 增加了对室外控制设备的安全防 2021年4月1日 访问控制旨在通过身份标识、身份验证和授权来允许,拒绝,限制和撤销对资源的访问。在讨论数据访问管理时,我们必须先把物理访问和逻辑访问弄明白。物理访问是指建筑物,设备和文档,而逻辑访问是指计算机或系统访访问控制相关概念及常见模型 知乎

什么是网络接入控制(NAC)?为什么需要NAC? 华为

2021年10月9日 什么是网络接入控制(NAC)? NAC网络安全解决方案从用户角度考虑内部网络安全,通过对接入用户进行安全控制,提供“端到端”的安全保证。 借助于NAC方案,实现“只有合法的用户、安全的终端才可以接入网络”,隔离非法、不安全的用户和终端,或者仅允许他们访问受限的资源。2021年12月22日 防火墙是位于两个(或多个)网络间,实行网络间访问或控制的一组组件集合之硬件或软件。隔离网络,制定出不同区域之间的访问控制策略来控制不同信任程度区域间传送的数据流。类型: 1)网络层(数据包过滤型)防火墙 2)应用层防火墙 3)代理服务防火墙【网络安全】常见的网路安全设备及功能作用总结 知乎

集团新闻

制造石英砂的设备制造石英砂的设备制造石英砂的设备

2020-08-20履带式移动破碎站4产量20

2022-05-27现场过虑酵石灰膏工艺流程

2022-10-25机制砂加工设备

2022-06-17哪里有立式砂磨机动作视频

2022-04-24石粉制砂机械

2021-12-30开采石场可行性报告

2021-12-16细磨粉煤灰多少钱一吨

2020-02-15南京钢铁矿渣立磨

2021-08-04冲击设备简介falling

2021-02-27JOEST振动筛

2020-06-02投资一家小型锂矿石厂要多少

2024-01-06先进碾米设备

2022-04-291个立方花岗碎石多少吨

2023-04-11矿渣超细粉的行业销售情况

2024-01-27山东大理石鄂式碎石机图形

2020-04-30氟化钾 粉碎设备

2023-03-04球磨ZTMG2740

2022-11-15锂矿磨粉机多少钱

2024-02-05600x900鄂式破碎机

2023-01-01物料输送机

2023-12-20石灰石质量在线检测设备

2021-05-20立磨产量

2020-10-06破石机产量180TH

2023-06-12氧化铬绿粉碎机械厂家

2021-12-09石膏粉破碎机介绍

2023-05-23萤石矿规模

2020-01-11破碎机zm1233

2023-05-12电厂煤碳粉碎机

2023-03-16绞绳需求

2020-05-27